No cabe duda de que Linux y Mac son opciones de sistema operativo más seguras que las de Microsoft Windows. Pero esto no significa que los piratas informáticos no encuentren formas de infectar a las máquinas que ejecutan estos sistemas operativos: en el pasado, nos topamos con la masiva botnet Mirai que controlaba los dispositivos de red que ejecutaban Linux.

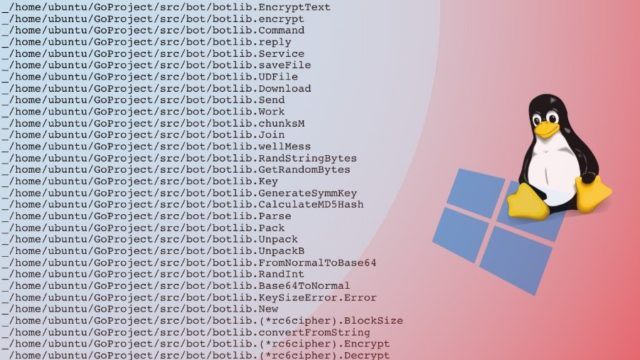

Los creadores de Mirai usaron el lenguaje de programación Golang (también llamado Go) para escribir el código del malware. Recientemente, los investigadores de seguridad de JPCERT (Via: TechRepublic) encontraron otro malware escrito en Go; incluso presenta la capacidad multiplataforma y viene en dos versiones.

Conocido como WellMess, este malware afecta tanto a los sistemas operativos Linux como a Windows. Si bien la funcionalidad básica de ambas versiones del malware sigue siendo la misma, existen algunas diferencias menores.

Al igual que otros programas maliciosos, WellMess se comunica con su centro de comando y control (C & C) y descarga comandos para realizar otras acciones. Los comandos se pueden dar desde el servidor de C & C para cargar / descargar archivos y ejecutar comandos de shell arbitrarios. La versión de Windows además tiene la capacidad de ejecutar scripts de PowerShell.

Los comandos se envían a los dispositivos infectados en forma de solicitud HTTP Post encriptada por RSA; los datos del encabezado de la cookie están codificados en RC6. Eso no es todo. WellMess también tiene una versión desarrollada en .Net Framework. Los datos de las cookies en la versión de .Net son los mismos que los de la versión Go.

Según JPCERT, las instancias de los ataques se han encontrado en organizaciones japonesas, y pueden continuar en el futuro también.

0 Comentarios